А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Активное воздействие оказывает непосредственное влияние на функционирование атакуемой информационной системы (изменение конфигурации системы, нарушение работоспособности и т. д.) и нарушает принятую в ней политику безопасности. Важной особенностью активного воздействия, в отличие от пассивного, является принципиальная возможность его обнаружения, так как в результате его осуществления в информационной системе происходят определенные деструктивные изменения, которые можно оперативно выявить.

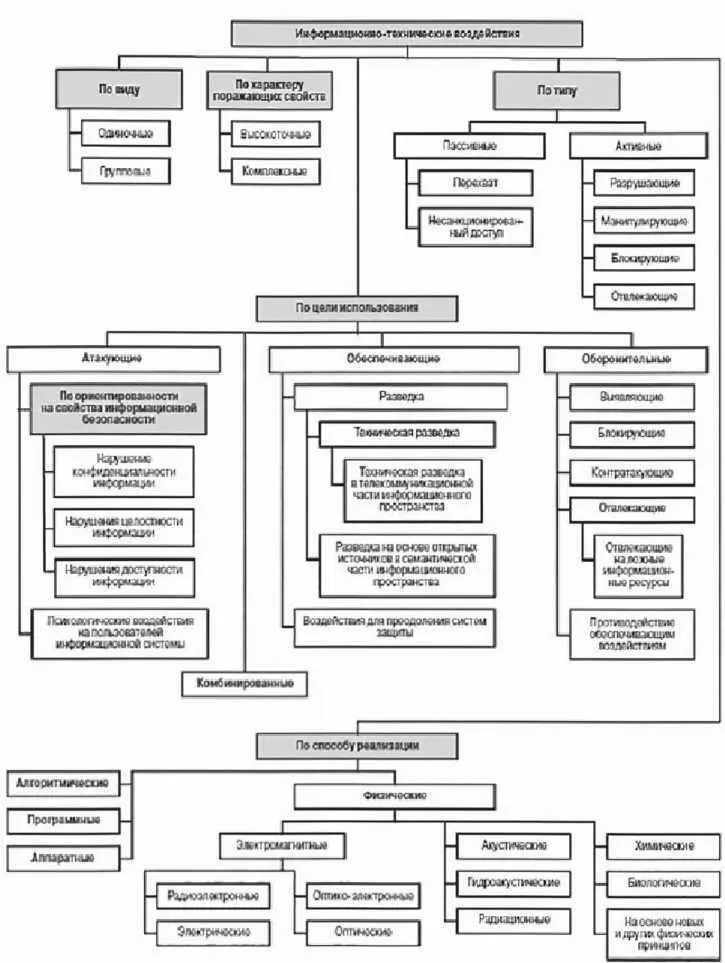

По цели использования информационные воздействия могут быть классифицированы на:

• обеспечивающие;

• атакующие;

• оборонительные;

• комбинированные.

По способу реализации информационные воздействия могут быть разделены на:

• алгоритмические;

• программные;

• аппаратные;

• физические.

В частности, к последним относятся следующие:

• электромагнитные (среди них отдельно можно выделить воздействия на основе различных электромагнитных волн: СВЧ-оружие, радиоэлектронные, оптико-электронные, оптические, электрические);

• акустические;

• гидроакустические;

• радиационные;

• химические;

• биологические;

• на основе новых и других физических принципов.

Классификация информационных воздействий в общем случае по смыслу совпадает с классификацией информационного оружия, за исключением оборонительных воздействий. Ранее средства оборонительных информационных воздействий не рассматривались в качестве оборонительного информационного оружия, вместе с тем они реально существуют и играют одну из ведущих ролей в информационном противоборстве при организации защиты собственной стороны.

Основной целью использования оборонительных информационных воздействий является организация эффективного противодействия информационному оружию противника. Их можно классифицировать следующим образом (рис. 4.2):

выявляющие — это воздействия, ориентированные на выявление как самого факта, так и последовательности атакующих воздействий противника;

блокирующие — воздействия, ориентированные на блокировку как выявленных, так и потенциальных атакующих воздействий противника;

контратакующие — воздействия на информацию, информационные ресурсы и информационную инфраструктуру противника в целях срыва его атакующих воздействий;

отвлекающие — воздействия, ориентированные на дезинформацию противника, отвлечение его атакующих или обеспечивающих воздействий на незначащие или ложные объекты;

противодействие обеспечивающим воздействиям противника — это способы маскировки, обеспечения безопасности, повышения скрытности реальных режимов функционирования, а также способы мониторинга реальных возможных каналов утечки в отношении собственных информационных систем.

Самое короткое определение средств информационного воздействия: это различные средства, используемые в качестве информационного оружия или для защиты от него [9].

Необходимо отметить, что классификация атакующих и обеспечивающих информационных воздействий в общем виде совпадает с классификацией соответствующих видов информационного оружия. Однако необходимость защиты от атакующих и обеспечивающих информационных воздействий противника вынуждает дополнительно выделить так называемые оборонительные средства информационного воздействия, к которым можно отнести [8]:

• средства технического анализа элементной базы РЭС для выявления аппаратных закладок (троянов) и недекларируемых возможностей;

• системы обнаружения и предотвращения вторжений;

• средства антивирусной защиты;

• средства криптографической защиты;

• средства создания ложных объектов и ресурсов в защищаемом информаци онном пространстве.

Рис. 4.2. Классификация информационных воздействий [8]

Применительно к новейшим разработкам атакующего информационного оружия наибольшее развитие получили средства специального программно-математического воздействия, которые объединяют возможности алгоритмического и программного информационного оружия.

Средства специального программно-математического воздействия — это обычно комплекс программ, способных выполнить любое подмножество перечисленных ниже основных функций [9, 27]:

• скрывать признаки своего присутствия в программно-аппаратной среде информационной системы;

• разрушать (искажать) код программ в памяти информационной системы;

• обладать способностью к самокопированию, ассоциированию себя с другими программами и/или переносу своих фрагментов в иные области оперативной или внешней памяти;

• подавлять информационный обмен в телекоммуникационных сетях, фальсифицировать информацию, передаваемую по каналам управления;

• сохранять фрагменты информации из памяти информационной системы в некоторой области внешней памяти прямого доступа (локальной и удаленной);

• искажать, блокировать и/или подменять выводимый во внешнюю память или в канал связи массив информации, образовавшийся в результате работы прикладных программ, или уже находящиеся во внешней памяти массивы данных;

• противодействовать работе тестовых программ и систем защиты информационных ресурсов.

К основным средствам информационного воздействия, классифицированным по способу реализации, можно отнести:

1. Алгоритмические средства воздействия (атакующие):

• эксплойты, ориентированные на управляющую программу информационной системы (ядро или модули операционной системы, драйверы, BIOS);

• эксплойты, ориентированные на перевод информационной системы или управляемой ею технологической системы в нештатные или технологически опасные режимы функционирования (например вирус Stuxnet, внедренный в АСУ технологическим процессом обогащения урана, за счет перехвата и модификации команд);

• эксплойты, ориентированные на прикладные программы информационной системы (пользовательские приложения, серверные приложения, сетевые приложения, браузеры);

• эксплойты, ориентированные на сетевые протоколы информационной системы;

2. Программные средства воздействия:

• атакующие:

компьютерные вирусы;

• программные закладки;

нейтрализаторы тестовых программ и программ анализа кода;

• обеспечивающие:

• программные средства для моделирования боевых действий;

• программные средства компьютерной разведки в телекоммуникационной части информационного пространства;

• оборонительные средства воздействия:

Читать дальшеИнтервал:

Закладка: